百万快递信息泄露之谜 假冒客服电诈案频发背后的网络与信息安全挑战

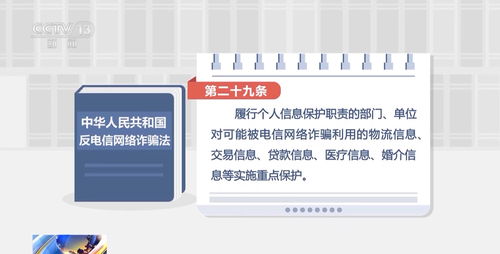

假冒客服类电信诈骗案件呈高发态势,其中大量案件源于快递信息的泄露。动辄百万条的个人快递信息被明码标价、在黑市流通,最终成为诈骗分子精准施骗的“弹药”。这背后暴露出的,是当前网络与信息安全管理中存在的深层漏洞,以及信息安全软件开发的紧迫需求。

一、信息泄露的主要渠道:系统与人的双重漏洞

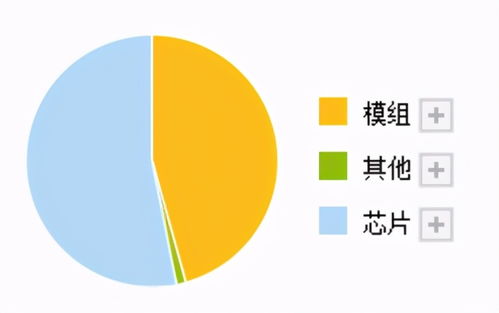

快递信息泄露的渠道复杂多样,但主要可归纳为两类:

- 技术系统漏洞:部分快递公司的内部系统或合作平台存在安全防护薄弱环节,如未及时修复的软件漏洞、弱加密的数据库、缺乏访问控制与行为审计的内部管理系统等。黑客通过技术手段入侵、植入木马或利用API接口漏洞,批量窃取数据。

- 内部人员违规:快递行业链条长,涉及收件、分拣、运输、派送等多个环节,内部员工或外包人员可能通过职务便利,非法访问、复制、出售用户信息。部分网点管理松散,员工安全意识薄弱,也成为数据泄露的风险点。

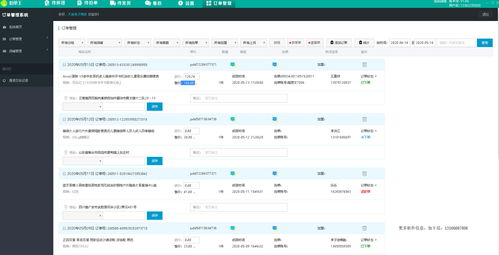

二、诈骗链条的形成:从数据泄露到精准诈骗

泄露的快递信息通常包含收件人姓名、电话、地址及购买商品等敏感内容。这些数据经过黑产团伙清洗、归类后,被用于精准诈骗:

- 冒充客服:诈骗分子以“快递丢失理赔”“商品质量有问题”等为由,联系受害人,利用真实的购物信息骗取信任。

- 引导操作:诱导受害人点击钓鱼链接、下载恶意软件,或引导至虚假理赔平台,套取银行卡号、验证码等,最终盗取资金。

- 技术辅助:诈骗过程中常使用改号软件、虚拟运营商号码、钓鱼网站等工具,这些工具的开发和获取,同样与地下软件产业链密切相关。

三、网络与信息安全软件开发的应对方向

要遏制此类犯罪,除了加强行业监管与法律打击,网络与信息安全软件的开发与部署是关键防线:

- 数据加密与脱敏:在快递信息存储、传输、使用的各个环节,采用强加密算法(如AES-256)及动态令牌技术。对内部员工显示的信息进行脱敏处理(如隐藏部分手机号)。

- 入侵检测与防御系统(IDS/IPS):在快递企业核心网络边界及内部系统部署智能监测系统,实时识别异常访问、SQL注入、数据批量导出等可疑行为并自动阻断。

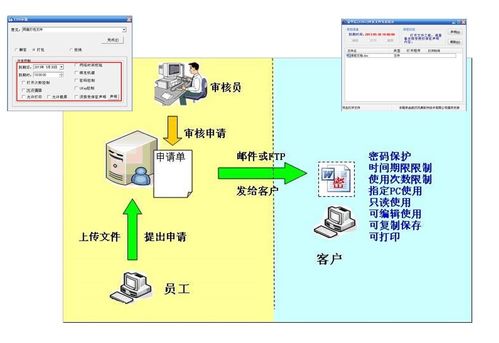

- 员工行为审计与权限管理:开发细粒度权限管控软件,实现最小权限原则,并对所有数据访问操作进行完整日志记录与异常行为分析(如非工作时间大量查询)。

- 端点安全防护:为快递员手持终端、网点电脑等设备部署安全软件,防止恶意软件植入、USB非法拷贝等本地泄露风险。

- 威胁情报与联动防御:安全软件应具备威胁情报共享能力,及时更新诈骗号码、钓鱼网址等黑名单库,并与公安机关、行业联盟形成联动预警机制。

四、行业与用户的双重责任

快递企业需切实承担数据安全主体责任,加大安全投入,定期进行安全审计与渗透测试。用户也应提高警惕,对任何索要密码、验证码的“客服”保持怀疑,并通过官方渠道核实。

百万快递信息泄露并非单纯的技术失守,而是管理体系、安全意识和软件防御能力综合缺位的体现。唯有通过持续的技术创新——开发更智能、更纵深的安全软件体系,并配以严格的内部管理与法律约束,才能从根本上斩断这条黑色产业链,筑牢个人信息安全的防火墙。

如若转载,请注明出处:http://www.fznhe.com/product/4.html

更新时间:2026-05-22 04:57:51