网络嗅探技术在信息安全实验中的应用与软件开发实践

网络嗅探技术,作为信息安全领域的关键技术之一,通过捕获和分析网络数据包,为网络安全分析、故障排查以及入侵检测提供了有力支持。在信息安全实验中,掌握网络嗅探技术不仅是理解网络协议和数据传输原理的必经之路,也是培养安全防御与渗透测试能力的重要环节。

一、网络嗅探技术基础

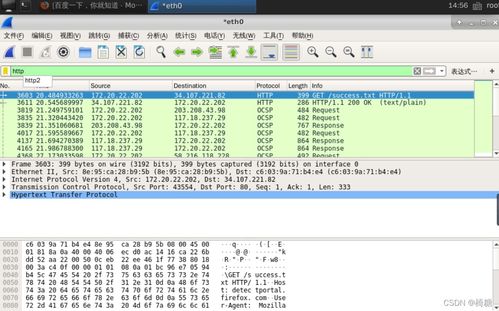

网络嗅探的核心在于数据包的捕获与分析。嗅探工具(如Wireshark、tcpdump)通常将网卡设置为混杂模式,从而能够捕获流经该网络接口的所有数据帧,而不仅仅是目标地址为本机的数据。捕获到的原始数据包经过解码,可以还原出各层协议(如以太网帧、IP、TCP/UDP、应用层协议)的头部信息和载荷内容。这为分析网络通信行为、检测异常流量(如ARP欺骗、端口扫描)以及重构应用会话(如HTTP请求)奠定了基础。

二、信息安全实验中的嗅探实践

在典型的信息安全实验中,网络嗅探常被用于以下场景:

- 协议分析实验:通过捕获FTP、HTTP、DNS等协议的数据包,学生可以直观地观察协议交互过程,理解明文传输的风险(如HTTP密码暴露),从而加深对加密通信必要性的认识。

- 网络攻击与防御实验:在模拟的ARP欺骗攻击中,嗅探工具可以展示攻击者如何通过伪造ARP响应篡改局域网内主机的MAC地址表,进而实现流量劫持。防御实验则可引导学生分析异常ARP包的特征,并编写脚本进行实时检测。

- 入侵检测实验:基于嗅探的流量日志,学生可以学习如何识别扫描行为(如SYN洪水攻击)、异常载荷(如SQL注入特征)等,为后续开发简易入侵检测系统(IDS)积累经验。

三、网络与信息安全软件开发

将嗅探技术转化为实际的安全工具,是信息安全软件开发的重要方向。此类开发通常涉及以下层面:

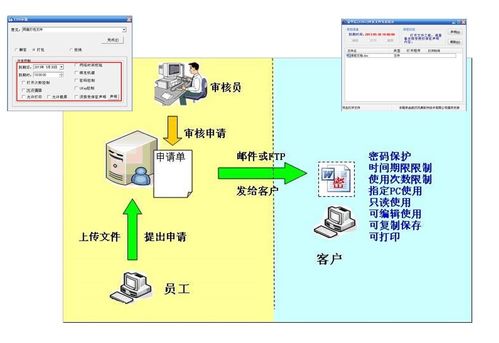

- 数据包捕获引擎:利用底层库(如libpcap/WinPcap)或高级语言封装库(如Python的Scapy、C#的SharpPcap),开发者可以编写定制化的嗅探程序,实现选择性过滤(如只捕获特定IP或端口)、实时统计或协议解析功能。

- 协议解析与重构:针对特定应用(如邮件、即时通讯),开发者需要深入理解协议规范,从捕获的数据中提取关键信息(如邮件头、聊天内容),并考虑如何处理加密流量(如SSL/TLS解密需私钥配合)。

- 安全功能集成:嗅探模块常作为大型安全软件的组成部分。例如,在自主开发的网络监控系统中,嗅探模块提供原始数据,后端结合规则引擎(如基于特征的匹配或机器学习模型)实现威胁告警;在渗透测试工具中,嗅探可用于凭证抓取或会话劫持辅助。

四、实验与开发中的伦理与法律考量

在实践过程中,必须强调合法合规原则。实验应在隔离环境(如虚拟机、专用实验室网络)中进行,避免对未经授权的网络实施嗅探。软件开发时,工具设计应包含明确的使用警告,防止被滥用于隐私侵犯或非法监控。教育学生遵守《网络安全法》等相关法规,是信息安全人才培养不可或缺的一环。

五、

网络嗅探技术是连接理论知识与实践能力的桥梁。通过系统的信息安全实验,学生不仅能掌握数据包分析技能,还能在软件开发中深化对网络架构、攻击手法及防御策略的理解。随着网络加密的普及和流量复杂度的提升,智能化嗅探与分析技术(如深度包检测与行为分析)将成为安全软件开发的新挑战与机遇。培养既能动手实验又能创新开发的安全人才,正是应对日益严峻的网络威胁的基石。

如若转载,请注明出处:http://www.fznhe.com/product/2.html

更新时间:2026-05-22 03:28:06